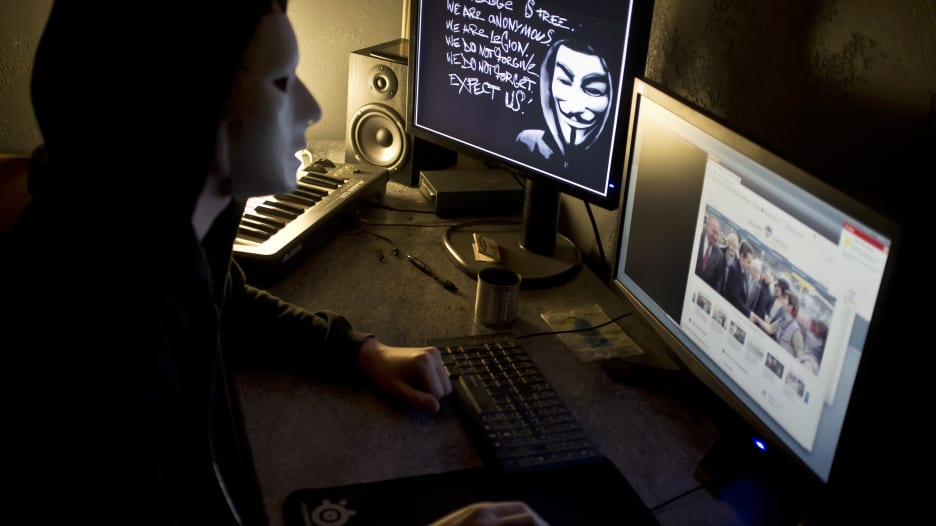

دبي، الإمارات العربية المتحدة (CNN)-- تُعد تهديدات الأمن السيبراني مشكلة عالمية متنامية. وتواجه البلدان، بما في ذلك دول الخليج خصوصاَ والشرق الأوسط عامة، مجموعة من التهديدات المعقدة التي تسعى لاستغلال اقتصاداتها الرقمية، وذلك بالإضافةً إلى الهجمات ضد الأنظمة التي تدير البنى التحتية الوطنية المهمة.

وستزداد المخاطر التي نواجهها مع تسريع جائحة فيروس كورونا "كوفيد-19" من اعتمادنا على التواصل من خلال العمل، والتعلم عن بُعد، ومع تزايد كمية البيانات التي نعتمد عليها. ويتوقع مركز الأمن السيبراني التابع للمنتدى الاقتصادي العالمي اختراق 74% من الأعمال التجارية في عام 2022.

ولكن، تشهد بعض دول الشرق الأوسط تطوراً في هذا المجال، وعلى سبيل المثال، استثمرت حكومات دول مجلس التعاون الخليجي بشكل كبير في الأمن السيبراني، وخطت خطوات واسعة في حماية الحكومات، والشركات، والأفراد من التهديدات الإلكترونية.

ووفقاً لمؤشر الأمن السيبراني العالمي "GCI" الصادر عن الاتحاد الدولي للاتصالات "ITU"، تحتل المملكة العربية السعودية، وسلطنة عُمان، وقطر المراتب الثلاثة الأولى في العالم العربي على المؤشر، ثم تتبعهما دولة الإمارات، والكويت، والبحرين.

دول الشرق الأوسط معرضة للخطر بشكل خاص

وأظهرت الدراسات الاستقصائية أنه رغم وجود استثمار إقليمي قوي في التكنولوجيا، مع توفر الاستثمار الموازي الضروري في تكنولوجيا الأمن لحماية هذه الاستثمارات، إلا أن هناك عدم توافق إقليمي بين الاستثمار في التكنولوجيا، والاستثمار في المهارات، والقدرات المحلية.

وفي مقابلة مع موقع CNN بالعربية، قال سباستيان مادن مدير تطوير الشركات في "Protection Group International"، أو "PGI"، البريطانية، وهي من بين الشركات التي تساهم في مكافحة تهديدات الأمن السيبيراني في الشرق الأوسط: "يجعل مزيج التهديدات العالمية، والمحلية، والافتقار التاريخي للاستثمار في المهارات، والتكلفة العالية للاختراقات، ومدة الاستجابة البطيئة، قضايا الأمن السيبراني في الشرق الأوسط حقيقية للغاية".

وكشف تقرير تكلفة خرق البيانات لعام 2020 لشركة "IBM" عن أن متوسط الوقت المستغرق للاستجابة للاختراقات في الشرق الأوسط كان "الأبطأ في العالم".

حالة الأمن الإلكتروني في دول الخليج

ويصعب تحديد حالة عامة لوضع الأمن السيبراني في دول الخليج، إذ يتغير مجال الحلول ديناميكياً، ويتغير نطاق الهجوم بشكل كبير.

ورغم ذلك، إلا أن مديرة مركز جامعة نيويورك أبوظبي للأمن الإلكتروني، هدى الخزيمي، أكدت في مقابلة مع موقع CNN بالعربية أن "جاهزية الأمن السيبراني أصبحت أولوية وطنية للعديد من البلدان في منطقة دول مجلس الخليج".

وتتميز هذه الدول بكونها أكثر وعياً واستعداداً اليوم للدفاع ضد الهجمات الإلكترونية مقارنةً بالدول الأخرى المتقدمة عالمياً، كما أن استجاباتها للهجمات الإلكترونية أسرع مما نراه عادةً في المشهد العالمي، خاصةً عندما يتعلق الأمر بإرساء الحوكمة على القوانين، والسياسات، والمعايير السيبرانية.

وتشهد دول الخليج حواراً متزايداً حول استثمارات رأس المال للأمن السيبراني، وزيادة الاهتمام ببناء شركات، وصناعات محلية ناشئة في هذا المجال.

وأشارت الخزيمي إلى أن الاستثمار في بناء أصول، وقدرات الأمن السيبراني الوطنية هي "أولوية اقتصادية، وليست مجرد أولوية أمنية".

وتتضمن فرص الاستثمار الاعتماد على أحدث التطورات التكنولوجية الحالية، وبناء المعرفة الوطنية، وتوفير نظام بيئي تقني للنمو، وتطوير الصناعة داخل المنطقة، وتطوير وحدات تصنيع الأجهزة.

وتلحق التهديدات في الأمن السيبراني أضراراً "لا رجعة عنها" في بعض الأحيان، كما شهدنا في العقود الماضية خروقات داخل المنطقة وعلى الصعيد العالمي في المحطات النووية، وشبكات الطاقة، وأخرى أضاعت بيانات المواطنين بسبب انتهاكات في السجلات الصحية.

وفي معظم الأوقات، يُنظر إلى تهديدات الأمن السيبراني على أنها عدو "غير مرئي"، وفقاً لتعبير الخزيمي، ويشكل التعامل مع حالة عدم اليقين هذه تحدياً.

ويمكن تعزيز قدرة دول الخليج على التعامل مع هذا النوع من التهديدات عبر خطوات مختلفة، ومنها تشكيل آلية مشتركة وشاملة خاصة للفهم، والإبلاغ عن فئات الهجمات التي يتم التعامل معها من المنظمات المختلفة، وتحديد سبب وجود الفجوات.

إطلاق أكاديمية خاصة للأمن السيبراني في الأردن

ومثل دول الخليج، أصبح لدى الأردن فهم للأهمية الحاسمة للإدارة الفعالة للمخاطر الإلكترونية من أجل تمكين استراتيجياته الاقتصادية، والأمنية. وأُطلق برنامجاً وطنياً في البلاد لتحسين المهارات السيبرانية.

وقال مادن: "نحن نشهد مناهج مماثلة مثل التي رأيناها في دول مجلس التعاون الخليجي، مع إنشاء قوانين ومؤسسات وطنية للأمن السيبراني، وبرامج فعالة في القطاعين العام والخاص".

كما أن للبلاد مورد طبيعي ضخم يمكن الاستفادة منه، إذ يتم تخريج عشرات الآلاف من الشباب الذين يحملون شهادات تقنية من جامعاته سنوياً.

وعملت "PGI" بالشراكة مع المركز الأردني للتصميم والتطوير "JODDB" في تصميم وإطلاق أكاديمية وطنية للأمن السيبراني هدفها سد الفجوة في المهارات الوطنية.

وبالإضافةً إلى تعليم مبادئ إدارة الأمن السيبراني لمساعدة المنظمات على تقييم وإدارة المخاطر، وتحديد وإصلاح نقاط الضعف، تُدرّس الأكاديمية أيضاً مهارات الاستجابة للحوادث، لتمكين المنظمات المُختَرقة من الاستجابة بسرعة، والتعافي من حوادث الأمن السيبراني.