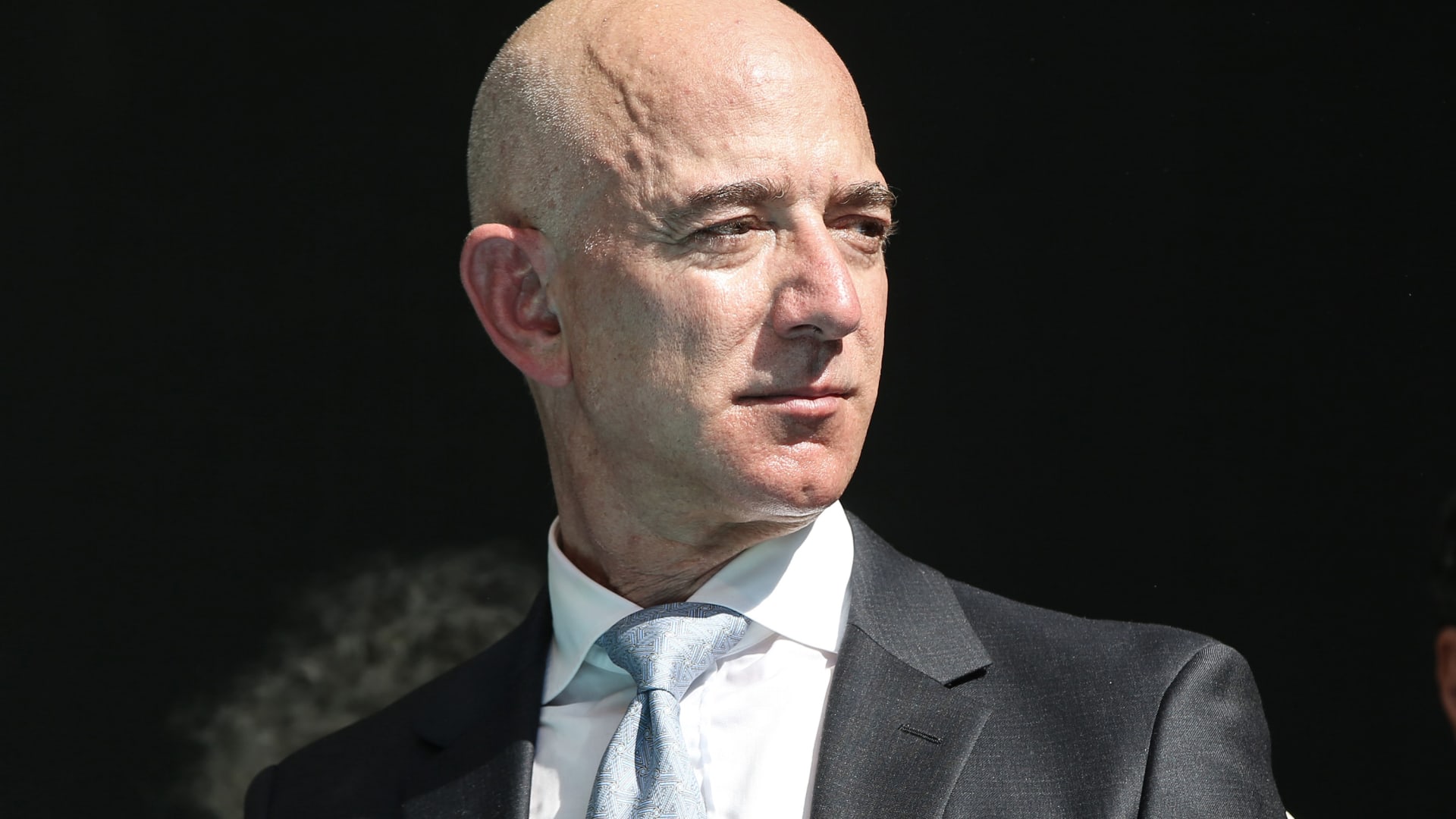

واشنطن، الولايات المتحدة الأمريكية (CNN) -- أثار استنتاج مستشاري الأمن السيبراني ومسؤولو الأمم المتحدة لاختراق هاتف أغنى رجل في العالم، رئيس أمازون التنفيذي جيف بيزوس، تساؤلات جديدة وكثيرة حول أمان التطبيقات والأجهزة العادية التي يستخدمها ملايين الأشخاص يومياً.

ولكن، كيف دخل المخترقون هاتف بيزوس من نوع آيفون في المقام الأول؟ وإذا تعرض شخص يتمتع بسلطة عالية مثل بيزوس للخطر بهذه الطريقة، فهل يمكن أن نكون نحن في خطر أيضاً؟

إليك كل ما نعرفه حتى الآن:

ماذا حصل لبيزوس؟

اخترق هاتف بيزوس في مايو/أيار من العام 2018 بعد تلقيه رسالة واتساب من ولي العهد السعودي الأمير محمد بن سلمان، وفقاً لاستنتاج فريق تحقيق عيّنه بيزوس، وعُرض على محققي الأمم المتحدة.

وقال مصدر مقرب من فريق الأمم المتحدة إن محققي الأمم المتحدة لم يكن لديهم وصول مباشر إلى هاتف بيزوس، إلّا أنهم فحصوا على نطاق واسع البحث الذي أجراه خبراء "FTI Consulting"، خبراء الأمن الإلكتروني الذين عيّنهم بيزوس.

وفقاً لنتائج الخبراء، فإن الرسالة المشبوهة احتوت على ملف فيديو. بعد وقت قصير من تلقيه الفيديو، نقل جهاز بيزوس بيانات حجمها مئات الميغابايتات من الهاتف، دون علم بيزوس.

وقال محققو الأمم المتحدة في تقييمهم إنه إذا كان التحليل الشرعي دقيقاً، فإن من كان وراء الهجوم سرق أكثر من 6 غيغابايت من المعلومات بهذه الطريقة خلال الأشهر القليلة المقبلة.

وقد نفت السعودية أي مسؤولية حول اختراق جهاز بيزوس، حيث قالت السفارة السعودية في واشنطن الثلاثاء إن "التقارير الإعلامية الأخيرة التي تشير الى أن المملكة تقف وراء قرصنة هاتف السيد جيف بيزوس غريبة. ندعو إلى التحقيق في هذه الادعاءات حتى نتمكن من الحصول على كل الحقائق".

في أول تصريحات علنية له يوم الأربعاء منذ الإعلان عن أخبار الاختراق، قام بيزوس بنشر تغريدة على حسابه في توتير، تحمل صورته وهو يحضر حفل تأبين جمال خاشقجي، الصحفي السعودي في صحيفة "واشنطن بوست" الذي قتله عملاء سعوديون في العام 2018، في هجوم، قالت وكالة المخابرات المركزية الأمريكية إن ولي العهد أمر به شخصياً. كما أرفق بيزوس الذي يمتلك صحيفة "واشنطن بوست"، الصورة بوسم "#جمال".

وكان قد صرّح ولي العهد السعودي أنه كقائد المملكة العربية السعودية، فإنه يتحمل "المسؤولية الكاملة" لمقتل خاشقجي، إلّا أنه لم يكن لديه أي "مسؤولية شخصية" في مقتل الصحفي.

كيف حدث الاختراق؟

وفقاً لدراسة أجرتها الأمم المتحدة، لم يجد خبراء التحليل الشرعي خطأ في مقطع الفيديو ذاته الذي أرسل إلى بيزوس، إلّا أن بقية الرسالة شملت بعض الرموز الإضافية الغامضة. ويعتبر هذا الرمز في ظل الظروف العادية، غير ضار. ولكن، لأن تطبيق واتساب يقوم بخلط رسائله باستخدام تقنية تسمى التشفير، لم يتمكن الباحثون من معرفة ما إذا كانت هذه الرموز تحتوي على برنامج اختراق صممه متسللون.

وظهر البرنامج المشفر وما قد يخفيه من معلومات، كنقطة محورية لخبراء البيانات والأمن القومي الذين يقولون إنه لا يزال من الضروري إجراء المزيد من التحقيقات. وقدم خبراء في "سيتيزين لاب" يوم الأربعاء، وهي مجموعة بحثية مقرها جامعة تورنتو، حلاً ممكناً لفك تشفير البرامج الإضافية لدراستها.

هل يجب أن أقلق من إمكانية التعرض لاختراق مثل بيزوس؟

يقول خبراء الأمن السيبراني إن الأمر يتطلب ممثلاً متطوراً وموارداً كبيرة لتنفيذ اختراق مثل ذلك الموضح في التقرير، ما يجعل استخدام أدوات التطفل على معظم الأشخاص العاديين مضيعة للوقت.

يقول جيمس لويس، نائب الرئيس الأول وخبير الأمن السيبراني في مركز الدراسات الاستراتيجية والدولية، إن أسعار السوق لاختراق الهواتف المحمولة قد تتراوح بين 50 ألف دولار و150 ألف دولار.

ولكن، يعتقد لويس أن المسؤولون التنفيذيون في قطاع الأعمال والمسؤولون الحكوميون رفيعو المستوى لديهم سبب وجيه للقلق من أمر كهذا. يقول لويس إنه "إذا كنت مليونيراً تملك صحيفة، فنعم، سوف يلاحقونك. إذا كنت ناشطاً في مجال حقوق الإنسان، أو سياسياً، أو مسؤولاً كبيراً، فأنت مستهدف".

وقد تشمل القائمة أيضاً مسؤولين في إدارة ترامب مثل جاريد كوشنر، الذي مثل بيزوس، يتواصل مع ولي العهد السعودي عبر تطبيق واتساب. وقد سمح محامو البيت الأبيض استخدام واتساب طالما أن الموظفين لا يشاركون معلومات سرية ويحتفظون بسجلات لمحادثاتهم.

لو لم أكن مستهدفاً، هل هناك خطر في استخدام واتساب؟

ليس بالضرورة، ولكنه أمر يصعب جزمه من هجوم واحد.

وقد واجه واتساب المملوك من قبل فيسبوك، مشاكل أمنية من قبل. إذ رفعت واتساب في العام الماضي دعوى قضائية ضد شركة NSO Group للتكنولوجيا الإسرائيلية، بمزاعم أن برنامج المراقبة التابع للشركة قد أساء استخدام ميزات واتساب للاتصال عبر الفيديو، للتجسس على الناشطين والصحفيين.

ووصف واتساب الحادثة على أنها أحد أشكال "الهجوم السيبراني"، وتخلص من قدرة البرنامج على مراقبة المستخدمين. وقد نفت مجموعة NSO آنذاك مزاعم التجسس، وتعهدت "بمحاربة الدعوى بقوة"، ولا تزال الدعوى معلقة حالياً أمام محكمة فيدرالية في كاليفورنيا.

وقد ظهرت مجموعة NSO في الأخبار مجدداً هذا الأسبوع عندما حدد برنامجها على أنه السبب "الأكثر ترجيحاً" لنقل البيانات من هاتف بيزوس، وفقاً لتقييم محققي الأمم المتحدة لتقرير التحليل الشرعي.

وقد نفت مجموعة NSO في بيان لـCNN أي تورط في اختراق هاتف بيزوس، وهددت باتخاذ إجراءات قانونية ضد أولئك الذين ادعوا خلاف ذلك.

ما الذي يمكنني فعله لحماية نفسي؟

إذا كنت من مستخدمي واتساب، تأكد من تحديث التطبيق الخاص بك لأحدث نسخة.